※この記事は自動翻訳されています。正確な内容につきましては原文をご参照ください。

要約

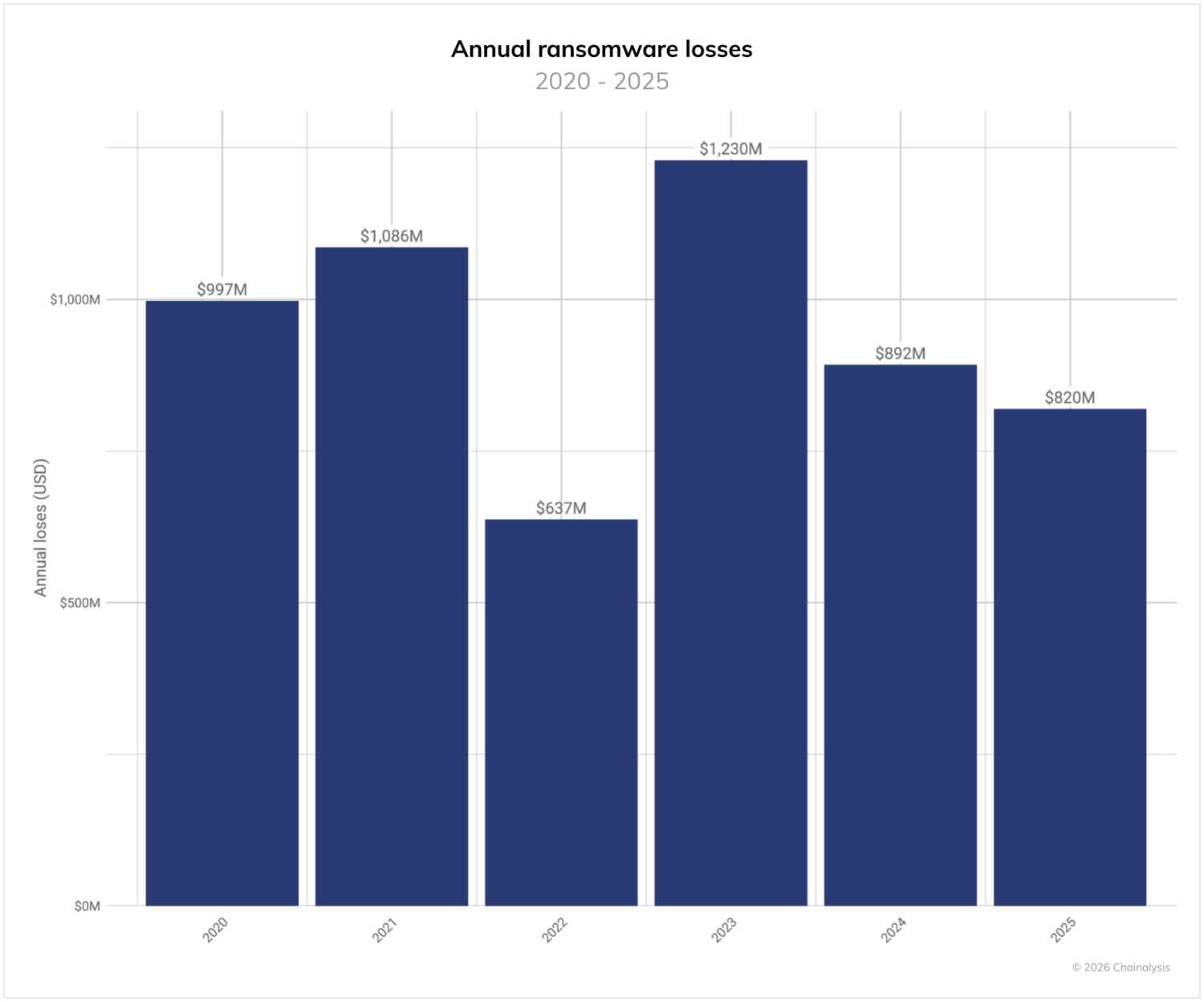

- 攻撃件数が記録的に増加したにもかかわらず身代金支払いは停滞。2025年のブロックチェーン上のランサムウェア身代金総額は前年比約8%減の8億2000万ドル、攻撃被害の申告は50%増加

- 身代金支払額の中央値が大幅に上昇。総収入は横ばいだったものの、中央値は前年比368%増の約6万ドルに上昇

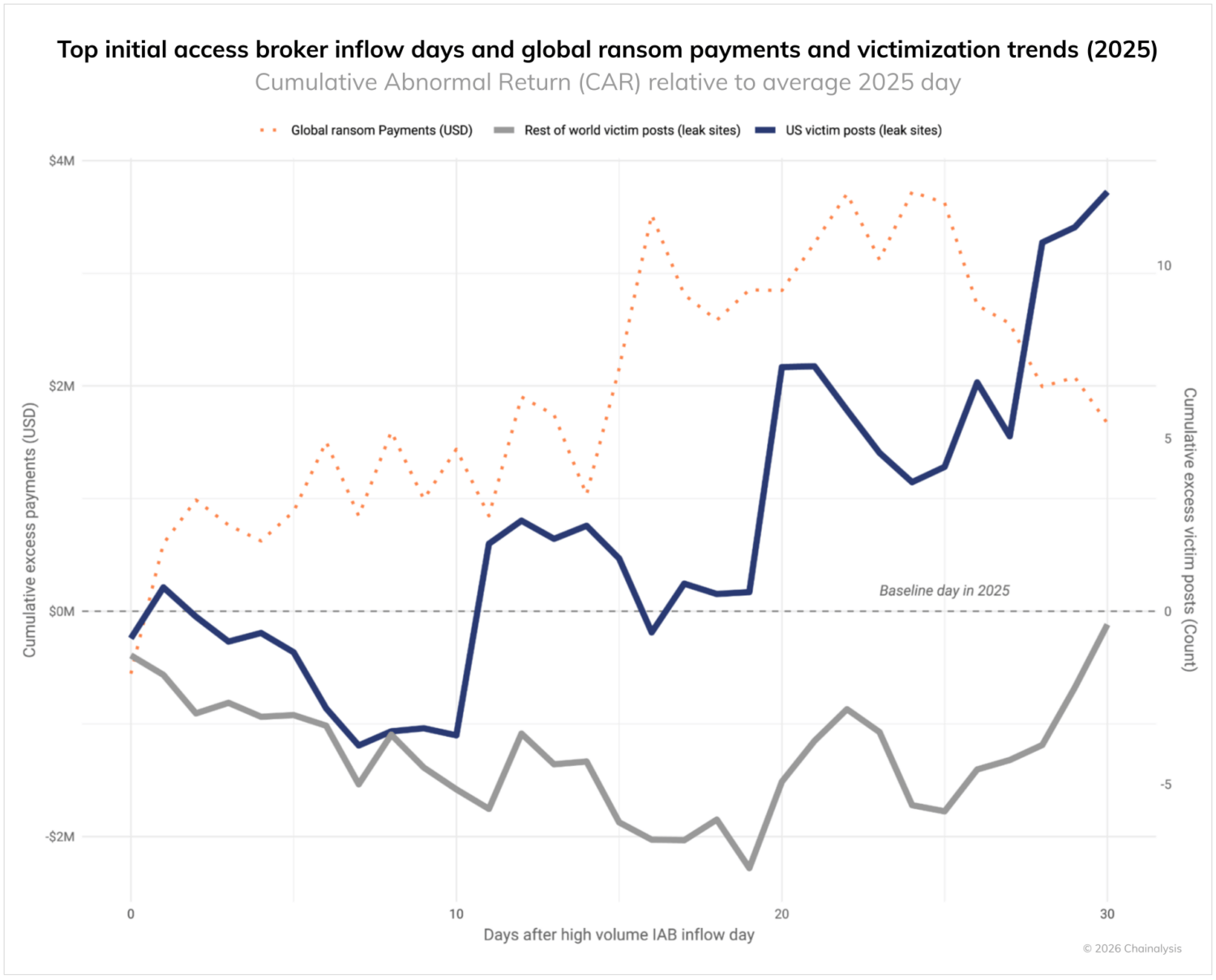

- Initial Access Broker(IAB)の活動が先行指標となる可能性。ブロックチェーン分析の結果、IAB への資金流入の急増から約30日後に、ランサムウェアの支払額やリークサイトへの被害者情報の公開が増加する傾向にあることが判明

- 犯罪者と国家支援型アクターがインフラを共有。インフラ層が収束し、金銭目的のサイバー犯罪者と国家支援型アクターが同じ防弾ホスティングプロバイダーやレジデンシャルプロキシネットワークを使用して検知を回避

- 摘発・制裁の重点はインフラ基盤へ。2025年の法執行措置や制裁、民間部門の取り組みは個別グループに加えてインフラサービスを標的とし、エコシステム全体で使用されるホスティングやマルウェアローダーツールの解体を目指している

昨今のランサムウェアは孤立した攻撃として捉えるのではなく、アクセス、インフラ、マネタイゼーションサービスが相互に結びついたマーケットプレイスとして理解するのが最適です。2025年は攻撃被害の申告が増加し、身代金の中央値が上昇したにもかかわらず、ブロックチェーン上の身代金総額は比較的横ばいでした。同時に、協調的な法執行措置と制裁が防弾ホスティングプロバイダーを含むインフラ層をますます標的とし、サイバー犯罪シンジケートと国家支援型アクターの両方においてコストが増加しました。

2025年、ランサムウェアアクターはブロックチェーン上で8億2000万ドル以上の身代金を受け取りました。前年比8%減で、2024年の更新推定値である8億9200万ドルから減少しています。2025年の総額は、さらに多くの事案と支払いの紐づけが進むにつれて9億ドルに近づくか、それを超える可能性が高いです。昨年のこの時期の初期推定値8億1300万ドルが最終的に成長したのと同様です。

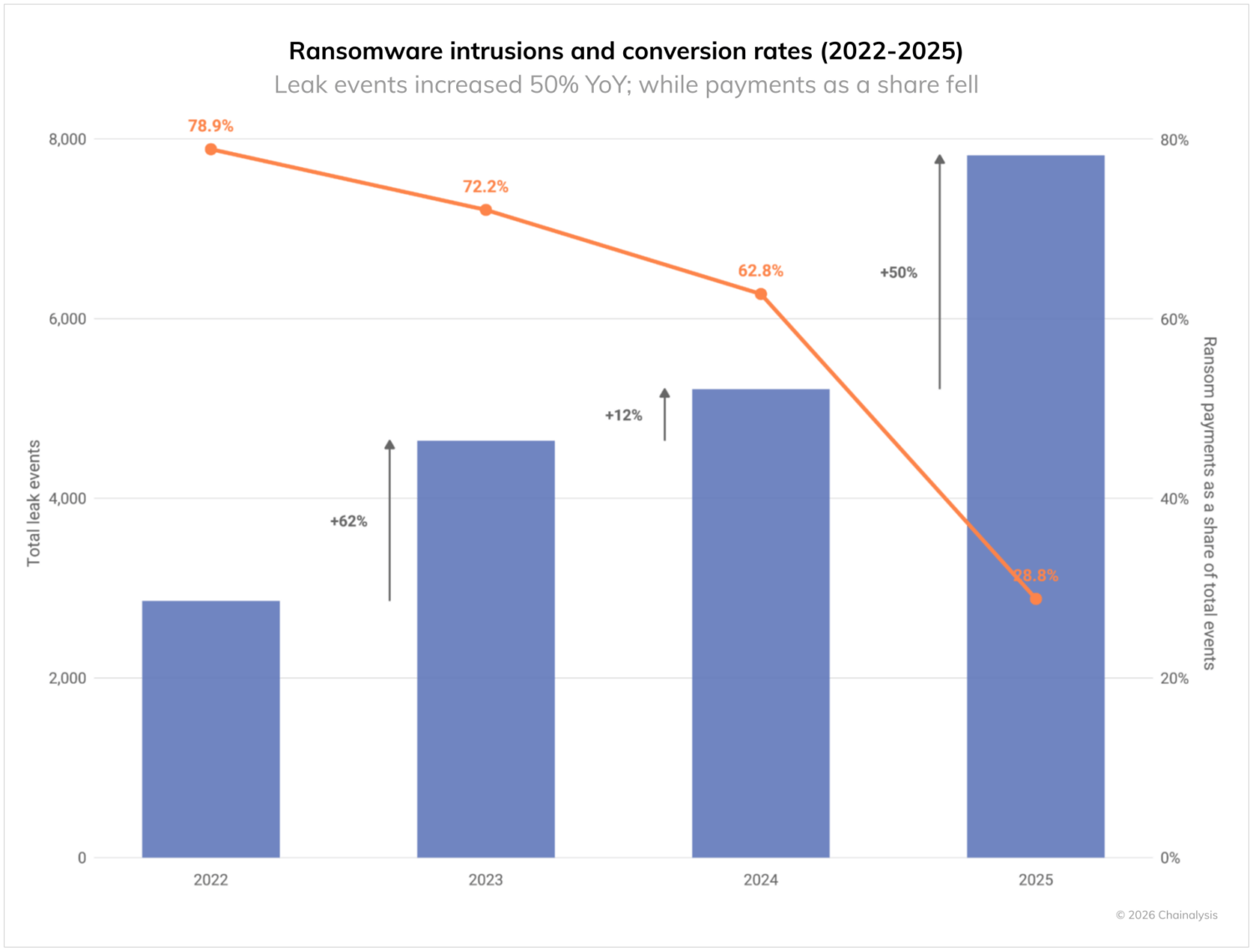

総支払額が比較的安定していたにもかかわらず、2025年にはランサムウェア攻撃がさまざまな手法で急増しました。eCrime.chのデータによると、ランサムウェア被害者の申告は前年比50%増加し、史上最も活発な年となりました。この動向により、今年の身代金の支払率は過去最低となる28%にまで低下した可能性があります。

攻撃の申告件数が増える一方で総支払額は減少するという乖離は、ランサムウェア経済を動かす複雑な力学を映し出しています。

- インシデント対応の改善と規制監視の強化により支払い頻度が低下

- ランサムウェアオペレーター、インフラ、マネーロンダリングネットワークに対する効果的な国際的措置が一部の収益フローを制約

- 暗号化技術の脆弱性により場合によっては無料で復号化できることで注目された VolkLocker のような系統の登場は、防御側の技術的検証によってランサムウェアを封じ込められる場合があることを示している

- 主要なランサムウェア・アズ・ア・サービス(RaaS)オペレーションの著しい分断化とランサムウェアマーケットの集中度低下により、より小規模で独立したランサムウェアアクターが増殖し、一部の調査では85にも上る活発な恐喝グループの存在が確認されている

少数の主要な系統が支配していた構造から、より分散化され不安定な状況への移行により、識別、対応、長期的な追跡がこれまで以上に重要になっています。eCrime.chの創設者である Corsin Camichel は次のように述べています。「攻撃対象の選定に構造的な変化が見られます。大規模で世間の注目を集める侵害が減り、中小企業に焦点を当てた攻撃量が増えています。前提はシンプルです。小規模な被害者の方が支払いが早い。ただし Chainalysis のデータは、公開された被害申告が過去最高であるにもかかわらず支払額が減少傾向にあることを示しています。この乖離は重要です。攻撃者がより多くの労力を費やしても得られる利益は減少していることを示唆しています」

この全体的な傾向は、ランサムウェアエコシステムに対する大きな勝利です。被害者の支払いが減少することは攻撃者にとって「多くの労力に対して少ない報酬」を意味し、攻撃の経済合理性を崩す重要な一歩です。

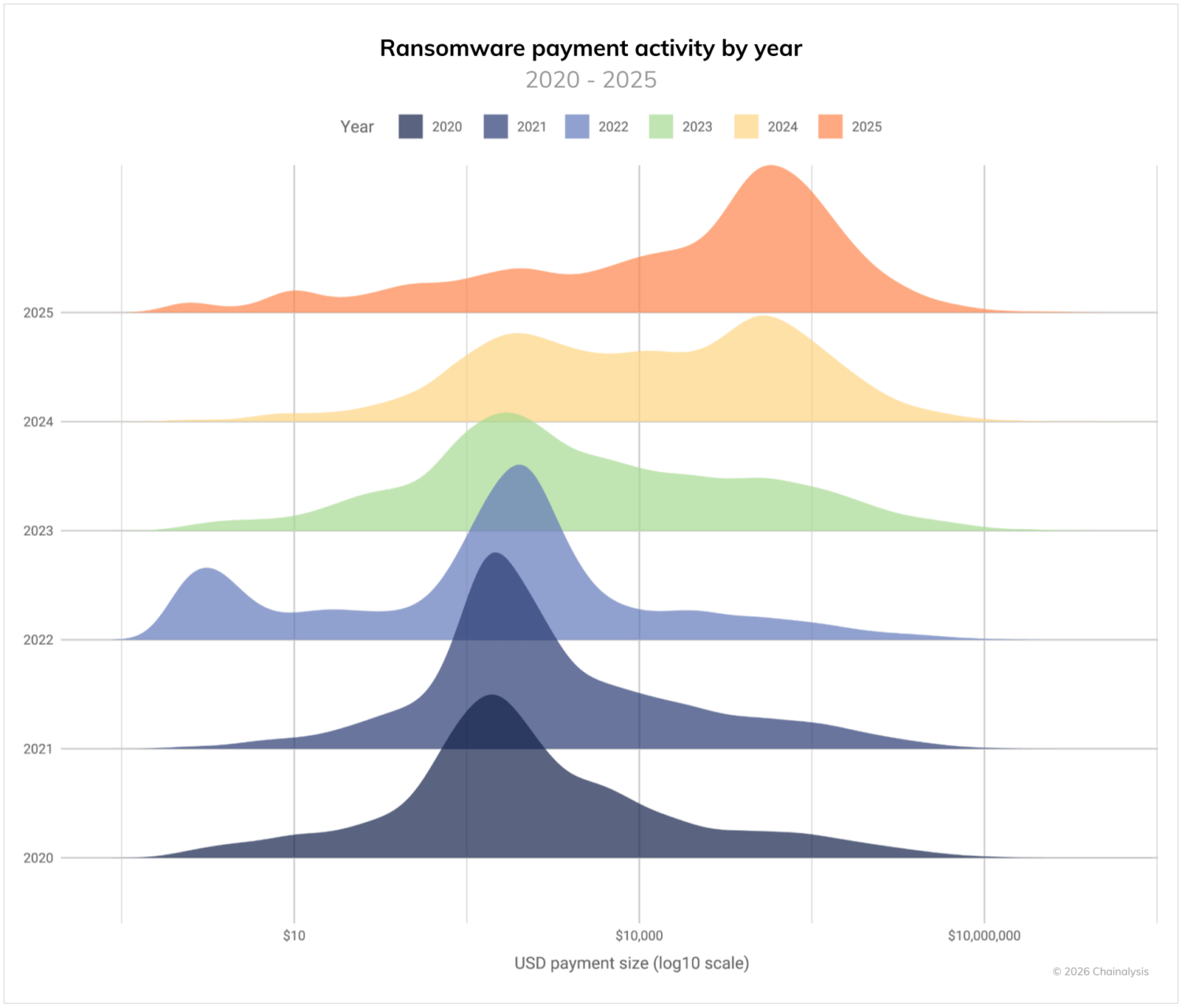

身代金中央値の上昇と恐喝手法の多様化

総支払額が横ばいだった一方で、2025年には支払額の中央値が大幅に増加しました。特に、中央値は2024年の12,738ドルから2025年には59,556ドルへと368%増加しました。この動向は、特定の四半期において中央値の支払額が2倍以上になったというインシデント対応企業からの報告を反映しています。

大規模インシデントが浮き彫りにする脅威の深刻さ

ゼロデイ脆弱性の悪用からソーシャルエンジニアリングまで、広く報道されたいくつかの傾向により、2025年はランサムウェアの世界的な規模と影響において壊滅的な年となりました。

- 2025年の経済的に最も破壊的なサイバーイベントの1つは Jaguar Land Roverへのサイバー攻撃で、複数の国で生産ラインが停止し推定19億ポンド(約25億ドル)の経済的損害をもたらした。英国史上最もコストのかかるサイバーイベント

- 小売・サービス部門もランサムウェアの影響を受けた。英国の大手多国籍小売業者 Marks & Spencer は Scattered Spider ランサムウェアグループによるハッキング後、長期にわたる業務停止を余儀なくされ数億ポンドの時価総額が失われた

- 医療機関は依然として収益性の高い標的。例えば腎臓透析企業 DaVita Inc. は医療分野で最も深刻なランサムウェア被害の1つに見舞われ、約270万件の患者記録が漏洩し1.5TBの臨床データが失われたとされる

個別企業以外でも、大規模な脆弱性悪用イベントがランサムウェアの広がりを示し続けました。例えば Cl0p は Oracle E-Business Suite のゼロデイ脆弱性を悪用し、数百の組織に影響を与える広範な企業恐喝キャンペーンを展開しました。

ランサムウェアアクターは依然として極めて機会主義的です。特定の時期に特定の業界を一貫して狙うわけではなく、外部に公開されたサービスや設定の不備を見つけ次第悪用し、新たに公表された脆弱性にもすぐに飛びつきます。

資金フローの特徴によるランサムウェア系統の識別

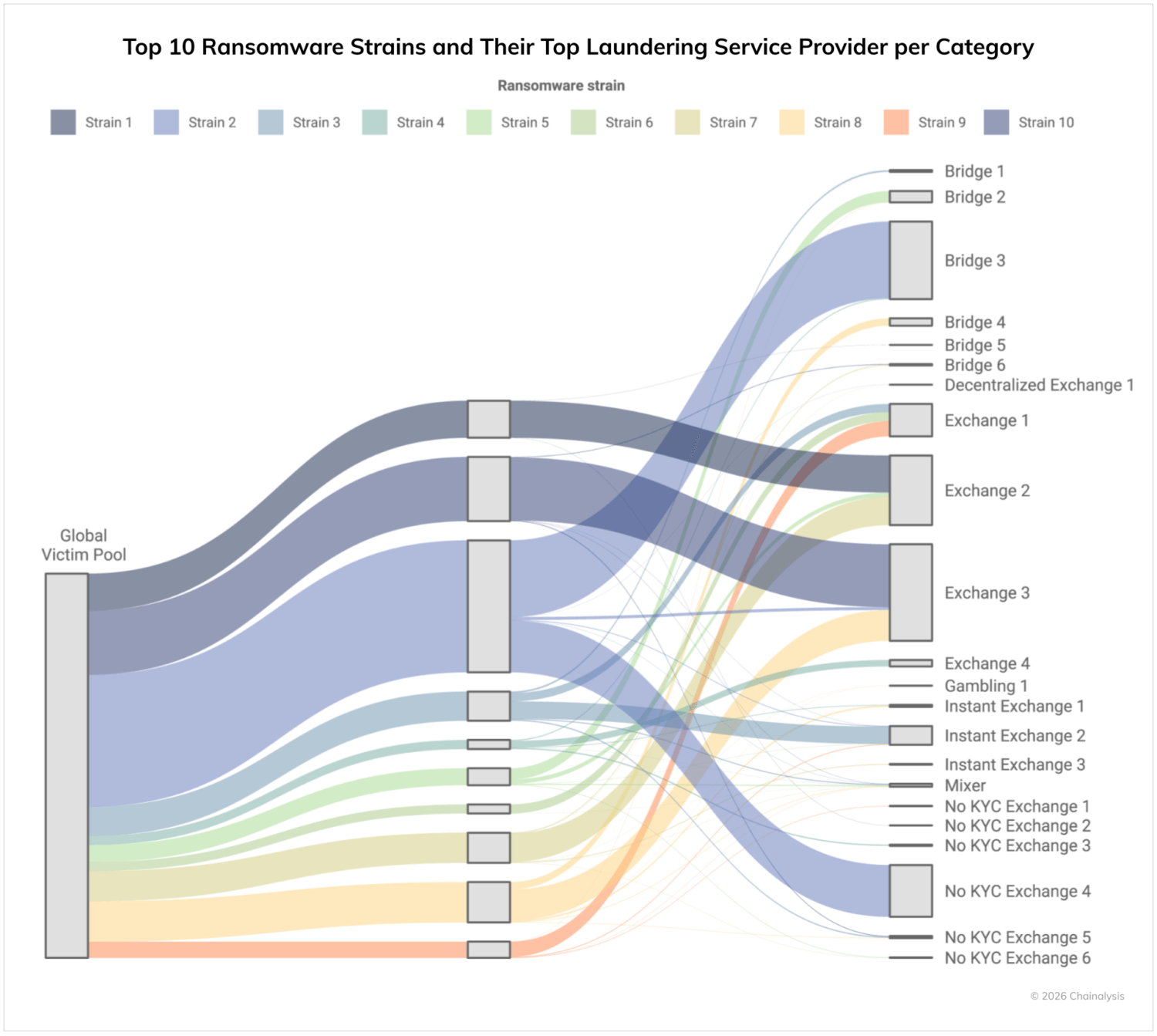

2025年に最も活発だったランサムウェア上位10系統の主要なマネーロンダリング経路を分析すると、グループごとに固有のブロックチェーン上の“フィンガープリント”(識別特徴)が浮かび上がります。使用するマルウェアのコードやビルダーは共通していても、資金の出口戦略にはグループごとの明確な傾向が表れます。

系統間のこうした違いにより、捜査官は攻撃・恐喝・交渉の TTP(戦術・技術・手順)だけでなく、ブロックチェーン上の資金移動パターンからもグループを区別できます。さらに、複数の系統にまたがって活動するランサムウェアアクターを、固有のマネーロンダリングパターンから追跡することも可能です。

リークサイトの動向に見る地理的偏り

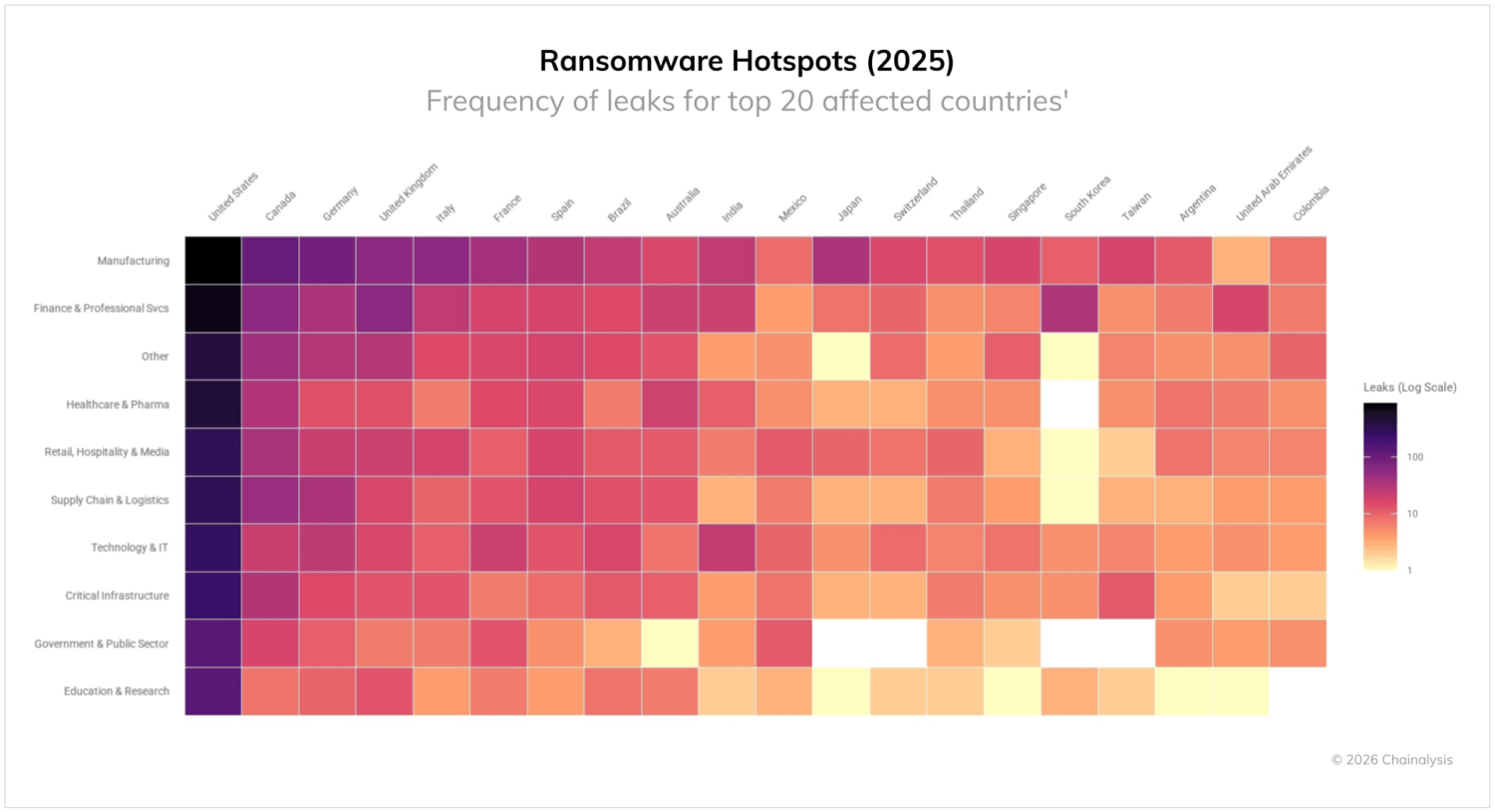

2025年を通じたリークサイトの開示の分析は、先進国経済への不均衡な地理的集中が続いていることを示しています。データリークサイトで申告されたランサムウェアインシデントは前年比50%増加し、過去最多を記録しました。

明確な地理的タグがある国の中で、米国は依然として最も標的とされている地域であり、カナダ、ドイツ、英国、その他の欧州諸国が続いています。これらの地域のほとんどで製造業と金融・専門サービスが最も多くハッキングされており、カナダとドイツではサプライチェーン、物流、重要インフラ内でのハッキング率が特に高くなっています。

重要な注意点として、すべてのデータリークサイトの申告が正当であるわけではありません。さらにデータリークサイトへの投稿は、当事者が被害を受けたことを意味する場合がありますが、必ずしも支払いに失敗したことを意味するわけではありません。インシデント対応企業 Arete は次のように述べています。「今年は、いくつかのグループが古い被害者を再投稿したり他のグループのデータリークサイトから被害者を投稿したりしており、データリークサイトの投稿率が歪んでいます。ただしより良いバックアップや、脅威グループが目的を達成する前に阻止するエンドポイント検知・対応(EDR)などのセキュリティ技術の使用を含む、セキュリティベストプラクティスの普及が改善するにつれて、身代金を支払う被害者は減少し続けています」

Arete はさらに、一部の脅威グループは支払いの減少に対応して交渉中により攻撃的になり、被害組織の従業員や顧客に連絡するケースも含まれていると詳しく述べました。他のグループはデータの流出に焦点を当て、流出したデータを分析して何が盗まれたかを特定することで対応しました。流出したデータを分析することで、脅威アクターはデータ漏洩の結果についてより具体的な脅迫を行うことができます。

米国はセクター全体で大きな打撃を受けただけでなく、すべてのセクターで前年比の標的化が増加しました。重要インフラ、サプライチェーンと物流、政府からの申告された被害者は前年比で45%から56%の間で増加しました。言い換えれば米国は世界で最も標的とされている国であり、2024年と比較して侵入率が大幅に増加しています。ランサムウェアアクターは米国に拠点を置く組織を高価値で高流動性の標的と見なし続けています。

ランサムウェアサプライチェーン:Initial Access Broker(IAB)

ランサムウェアは単独で発生するのではなく、Initial Access Broker(IAB)やその他の専門サービスを含む、より広範なサイバー犯罪サプライチェーンによって支えられています。その名が示すように、IAB はハッキングされたネットワークへの侵入を仲介し、アフィリエイト(攻撃実行者)が比較的容易にランサムウェアを展開できるようにします。

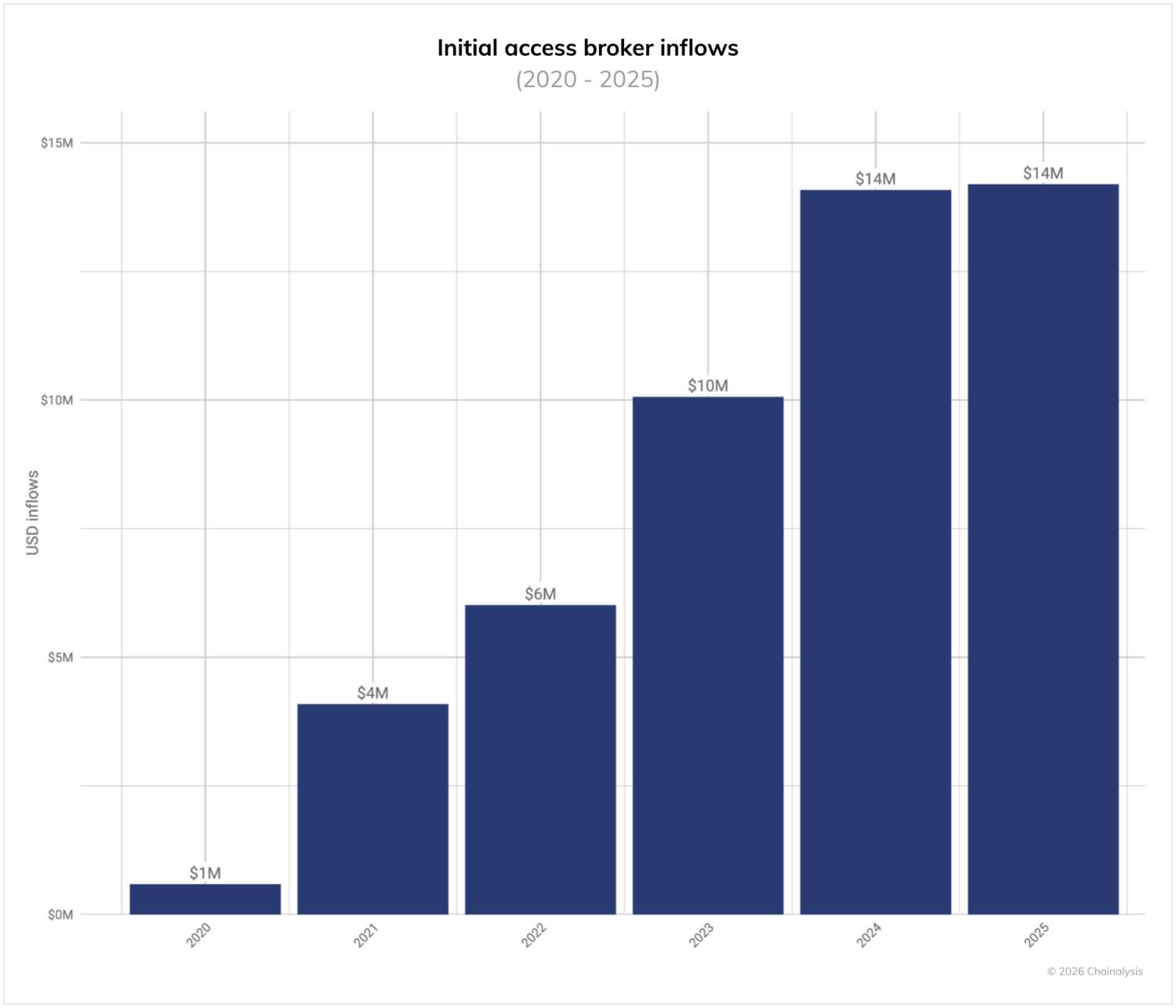

この支援エコシステムの規模は時間の経過とともに増加しています。2025年、IAB は少なくとも1400万ドルのブロックチェーン上の支払いを受け取ったと推定しています。前年比でほぼ横ばいですが、紐づけが改善されるにつれてこの総額は増加すると予想しています。ランサムウェアの総額と比較すると控えめですが、この数字は重要な支援機能を表しています。2025年の約8億2000万ドルのランサムウェア総支払額は、IAB に流れる価値の約58倍を表しており、このサイバー犯罪サプライチェーンのセグメント内で多額の投資収益率が得られていることを示唆しています。

重要な注意点として、すべての IAB への支払いがランサムウェアオペレーターによって行われているわけではありません。IAB は確かに互いにアクセスを取引・購入しており、一部の悪意のあるアクターはランサムウェア以外の攻撃手法や目的を持っています。もう1つの重要な注意点は、すべてのランサムウェアインシデントが IAB に遡ることができるわけではないということです。標的ネットワークへの侵入経路は多岐にわたります。これらの注意点を念頭に置いて、犯罪者の投資とそれに続くランサムウェア攻撃との間につながりを描くことができます。

IAB の支払い流入の大きなイベント(2025年のすべての日の上位25%に入る日)から30日後を見ると、グローバルなランサムウェアの支払いとリークサイトの投稿で測定される米国被害者総数の申告の両方に大きな影響が見られます。以下のグラフは2025年の平均的な日と比較した累積超過額(通常と比較した上振れ分の累計)をプロットしており、世界全体のランサムウェア支払いが通常を上回るペースでほぼ即座に増加していることを示しています。約10日間の小康状態の後、米国の被害者に関するリークサイトの投稿も同様の成長が見られます。

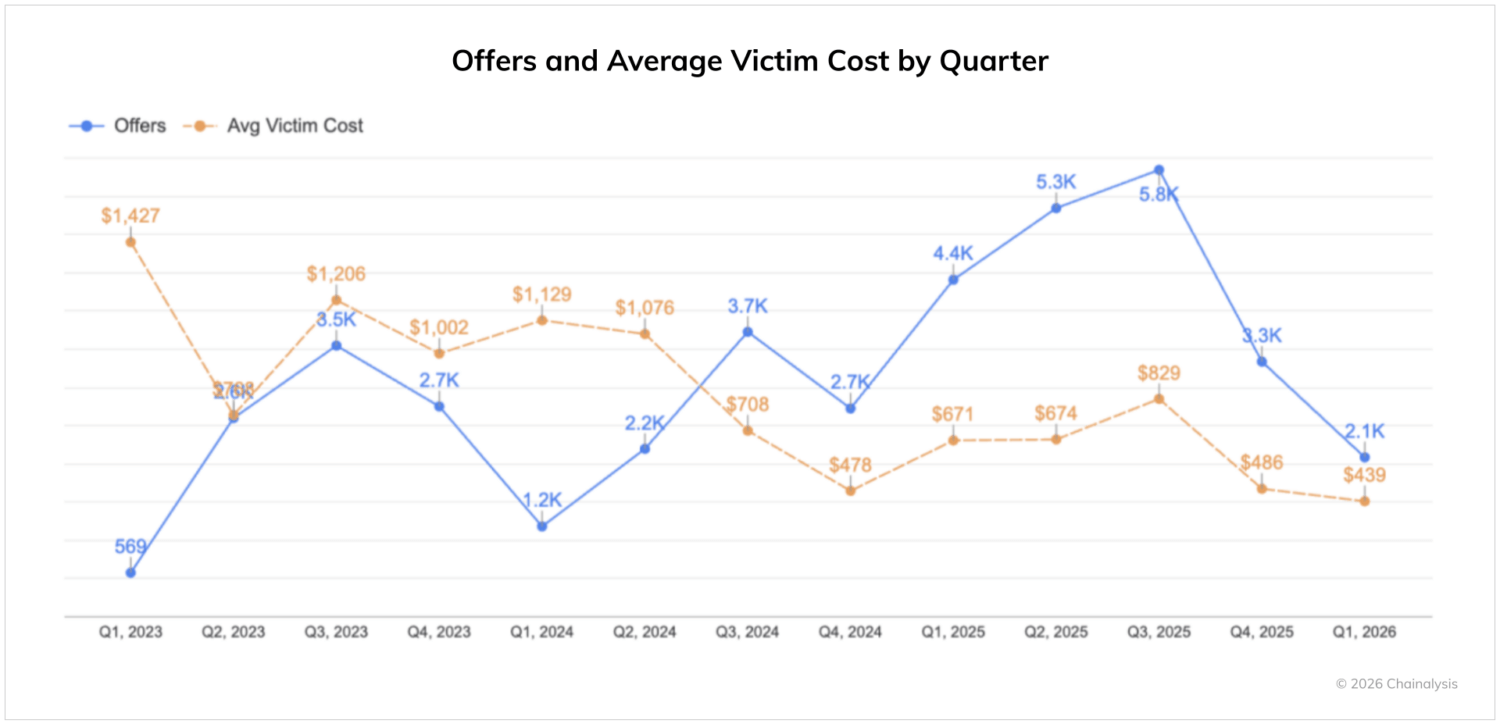

サイバー犯罪防止企業 Darkweb IQ によると、2023年第1四半期から2026年第1四半期にかけて被害者アクセスの平均価格は約1,427ドルから439ドルに下落しました。この下落は、より競争的な圧力と自動化が主な形成力となる市場を反映しています。「産業化されたアクセスパイプライン、AI 支援ツール、参入障壁を下げるインフォスティーラーログの増殖により、安価だが運用上制約のある在庫の過剰供給が市場に氾濫し価格を押し下げる結果となっています。ボリュームと自動化の増加により平均価格は下落していますが、検証済みで高権限のエンタープライズアクセス(例:ドメインレベルの制御)は依然としてプレミアム価格を維持しており、市場が二分化され依然として競争的であることを示しています」

| 月 | 非公開で提供されたアクセス(件数) | 前年比変化(記載通り) | 月次変化 |

| 2025-01 | 646 | +114% | – |

| 2025-02 | 614 | +117% | -32 |

| 2025-03 | 621 | +201% | +7 |

| 2025-04 | 739 | +278% | +118 |

| 2025-05 | 725 | +87% | -14 |

| 2025-06 | 1,127 | +154% | +402 |

| 2025-07 | 1,019 | +48% | -108 |

| 2025-08 | 860 | +41% | -159 |

| 2025-09 | 715 | +1% | -145 |

| 2025-10 | 706 | +37% | -9 |

| 2025-11 | 460 | -35% | -246 |

| 2025-12 | 641 | -76% | +181 |

| 2026-01 | 675 | +4% | +34 |

非公開で提供されたアクセスの前年比成長

出典:Darkweb IQ

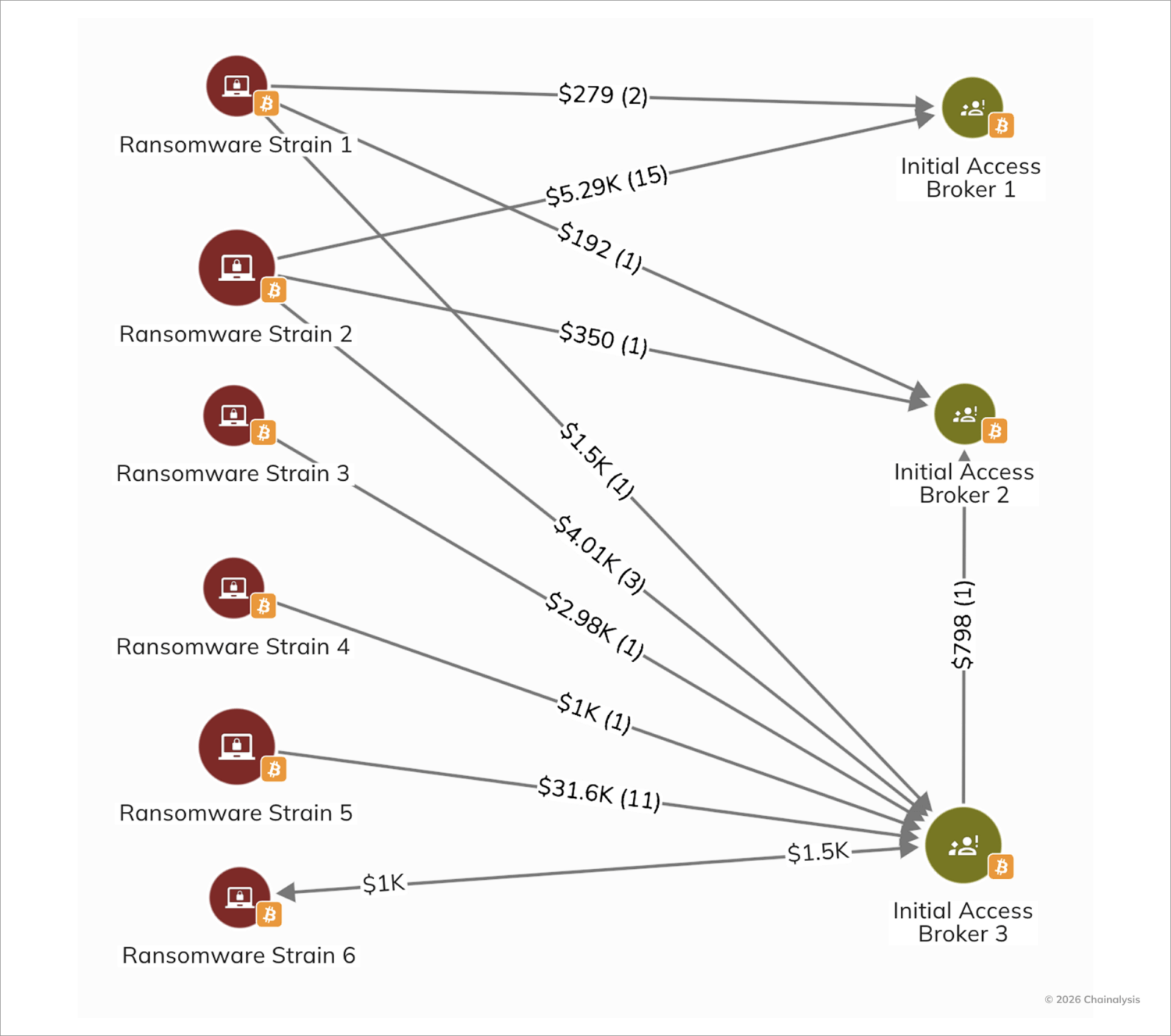

こうした傾向はブロックチェーン上でも確認できます。下の Reactor グラフがその一例です。各ランサムウェア系統が購入するアクセスの価格が時期によって変動していることに加え、IAB 同士が頻繁にアクセスを売買し合っている実態も示されています。

新たなツールとフレームワークは、自動化が価格に影響を与えるだけでなくハッキングと恐喝のサイクルを加速する未来を示唆しています。例えば研究者は、2025年半ばにランサムウェアグループが AI 駆動の交渉インターフェースを実験していることを文書化しており、AI 対応詐欺エコシステムでの開発を反映しています。

インフラは犯罪シンジケートと国家支援型脅威アクターの両方を支援

防弾ホスティング、レジデンシャルプロキシネットワーク、マルウェアローダーを含むランサムウェアインフラは金銭的動機による犯罪シンジケートのみが使用しているわけでもなく、犯罪目的のみに使用されているわけでもありません。同じサービスベースのエコシステムは、スパイ活動、影響力工作、金銭的動機によるキャンペーンを実行する国家支援型脅威アクターもサポートしています。

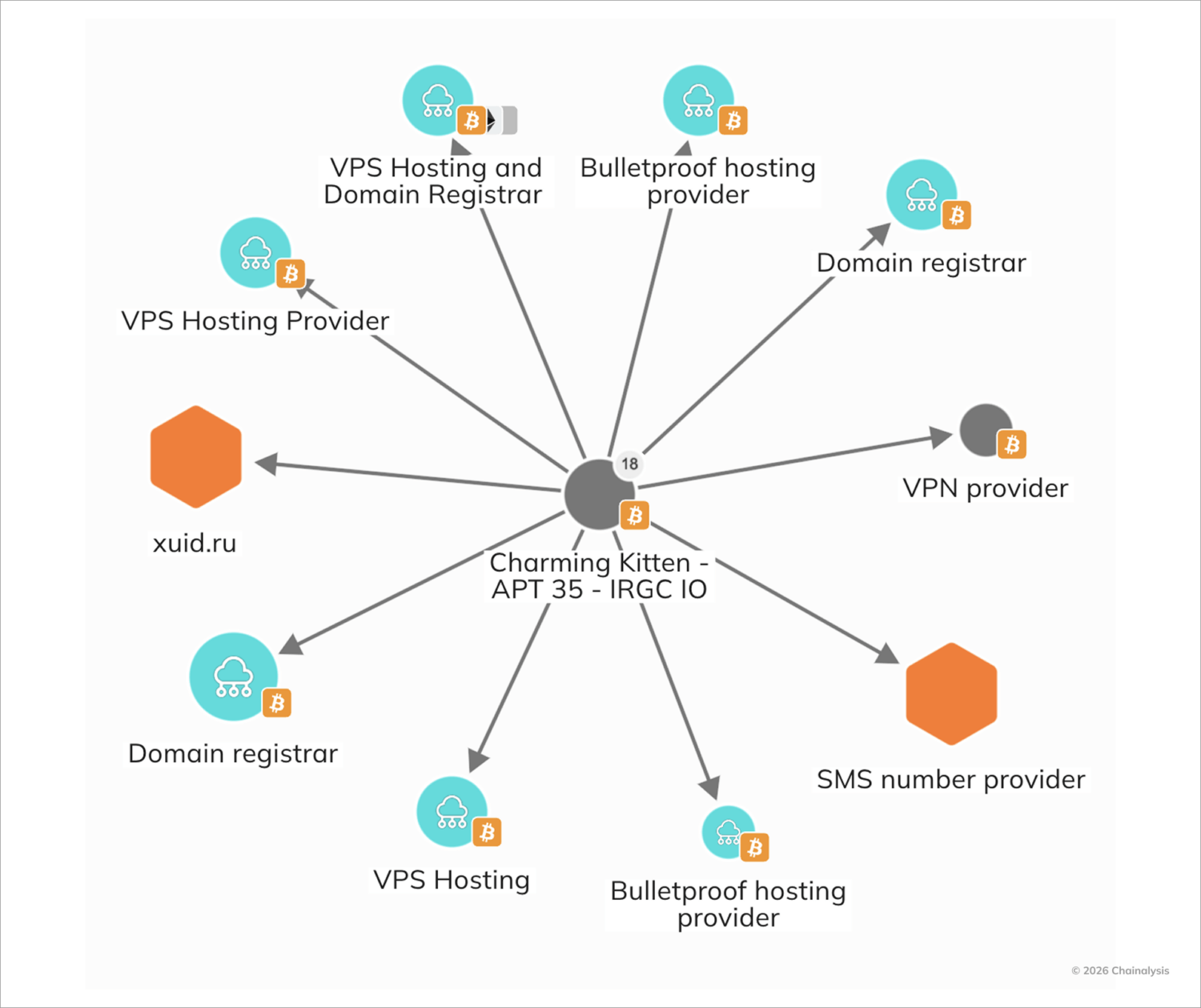

2025年に流出したデータによると、イラン関連のサイバー脅威アクターはイラン革命防衛隊(IRGC)情報組織のスパイ活動と影響力工作に焦点を当てた部門であるCharming Kitten として一般的に追跡されているグループを含め、商業的に利用可能なホスティング、プロキシサービス、ハッキングされたインフラに依存して識別を曖昧にし犯罪トラフィックパターンに溶け込み続けています。アクセスと匿名化サービスの商品化の増加により、国家と非国家のサイバーオペレーション間の障壁が低くなり、スパイ活動がランサムウェアの攻撃実行者と同じ技術基盤上で展開できるようになっています。

この境界線の曖昧化はイラン関連のオペレーションに固有のものではありません。ロシアや中国に関連するアクターも同様にこれらのインフラ層を悪用して、金融犯罪と国家支援の目的の両方をサポートしています。

- 2025年当局はサイバー犯罪サービスに関連するロシアを拠点とする防弾ホスティングプロバイダーである Media Land, LLC(Yalishandaとしても知られる)を制裁指定。個別のオペレーターだけでなくインフラプロバイダーを標的とする制裁は、ホスティングとルーティング層がランサムウェアと国家支援キャンペーンの双方にとって攻撃力を倍加させる基盤であるという認識の高まりを反映

- Microsoft によるロシア中心の Lumma Stealer エコシステムのテイクダウンは、この収束をさらに示している。Lumma は金銭的動機によるキャンペーンで認証情報の盗難に広く使用されていたが、そのインフラはアクセスブローカリングと下流のランサムウェア展開も可能にした。このようなツールを標的にすることは、犯罪的なマネタイゼーションと国家支援の認証情報収集の両方を制約

- 後述するように、研究者はABCProxy や 360Proxy を含む複数のレジデンシャルプロキシブランドを運営する中国のプロキシプロバイダーの役割を強調した。これらは大規模な IP 回転と匿名化サービスを提供。これらのネットワークはサイバー犯罪と国家支援のオペレーションの両方にわたって、検知の回避、偵察の実施、侵入活動の仲介に使用可能

こうしたインフラの共有は見過ごせません。プロバイダーの多くは中立を標榜し、対価を支払う顧客すべてにサービスを提供していますが、児童性的虐待コンテンツ(CSAM)を禁止していると主張する場合もあります。その結果インフラノードを解体または制裁することで、ランサムウェアの攻撃実行者、詐欺グループ、国家支援オペレーターに対して連鎖的な打撃を同時に与えることができます。

この構造は、現代のサイバー脅威における本質的な力学を裏づけています。インフラこそが戦略的な急所です。そこを突くことで、恐喝型の犯罪シンジケートから地政学的動機を持つ脅威アクターまで、エコシステム全体のコストを押し上げることができます。

摘発・制裁の重点はランサムウェアを支えるインフラ基盤へ

2025年、ランサムウェアとの戦いは特定のギャングを標的にすることから、より広範なサイバー犯罪経済を支える共有サービスを解体することへと移行しました。Camichel は次のように述べています。「忠誠心やブランド名はアクセス、ツール、交渉能力ほど重要ではありません。防御者と政策立案者にとって、これは動く標的を生み出します。1つのグループを摘発しても、もはやエコシステム全体への大きな打撃にはつながりません。最も効果的な圧力ポイントは、最近の協調的な法執行オペレーションが示しているように、ますます上流に存在します。Initial Access Broker と、アクター全体で依存されている共有ツールです」

2025年5月、国際当局は Europol、FBI、ドイツの BKA、英国の NCA、その他のパートナーが関与する協調行動であるオペレーション・エンドゲームを拡大し、複数の犯罪グループが使用するコアマルウェアローダーとランサムウェアインフラを標的としました。このオペレーションによりサーバーの押収、逮捕、一部のランサムウェアキャンペーンのエントリーポイントとして機能したいくつかの主要なマルウェアファミリーのテイクダウンが実現しました。こうした取り組みは、国際連携による摘発・解体がランサムウェアの収益化パイプラインを大幅に低下させ運用上の摩擦を増加させ、アクターに信頼できるツール、ホスティング、マネーロンダリング関係を再構築することを強制できることを示しています。

マルウェア配信システム以外にも、当局はこれらのオペレーションを維持するホスティング環境への圧力も強化しました。継続的な制裁と起訴は防弾ホスティングプロバイダー(BPH)とマネーロンダリングサービスを削り取り、これらのインフラそのものが摘発・解体の対象となり恐喝をマネタイゼーションしようとするサイバー犯罪者のリスクが増加していることを浮き彫りにしました。例えば7月のAEZA Group に対する OFAC 制裁は、大量の悪用に関連する BPH プロバイダーであり、暗号資産の支払いがランサムウェアおよび関連する攻撃を仲介する保護されたインフラを通じて流れ続けていることを示しました。同様に2月のZservers の制裁は、LockBit および他のランサムウェアアクターに関連するプロバイダーであり、インフラプロバイダーがランサムウェアのマネタイゼーションに組み込まれている度合いを強調しました。

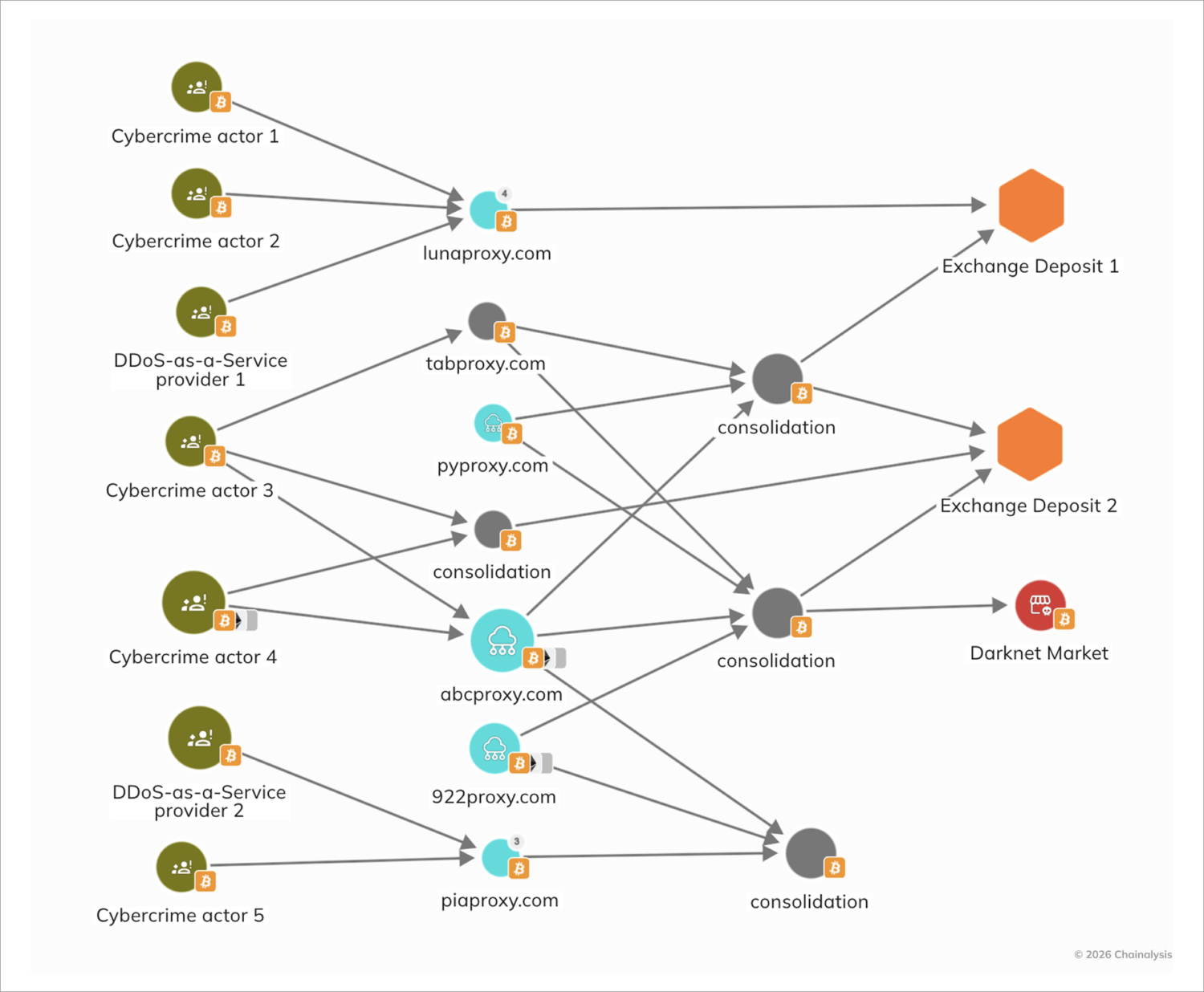

制裁とインフラ押収と並行して、民間部門も2025年、ランサムウェアと隣接するサイバー犯罪活動を支える大規模プロキシサービスのテイクダウンを推進しました。注目すべき事例の1つは IPIDEA という中国を拠点とするレジデンシャルプロキシサービスで、毎週数百万のプロキシエンドポイントをレンタル用に宣伝していました。Google のテイクダウンに関するブログでは、このサービスが Aisuru や Kimwolf を含むボットネットをどのように仲介したか、そして金銭的動機によるキャンペーンと並行してスパイ活動や情報工作に従事する脅威アクターによってそのインフラがどのように活用されたかを詳述しました。Google の分析では、以下に示すいくつかのレジデンシャルプロキシブランドが IPIDEA の背後にある同じアクターによって管理されていることが判明し、比較的少数のオペレーターが脅威環境全体で幅広い違法顧客にサービスを提供できることを強化しました。

ブロックチェーン上のデータは、これらのサービスの金融的相互接続性を明らかにすることでこの技術分析を補完します。私たちの分析により共有された集約ウォレットと取引所での入金アドレスが明らかになり、所有権の重複と協調的な資金フローが示唆されました。またこのネットワークに接続されたウォレットが、よく知られたサイバー犯罪フォーラムに入金していることも観察しました。このクラスターに関連するいくつかのプロキシブランドは、複数のダークネットマーケットで広告を掲載し匿名性と悪用のためのサービスを明示的にマーケティングしていました。

こうしたインフラを狙うアプローチは、攻撃者の損益構造そのものを変える可能性があります。攻撃件数の劇的な減少には至っていないものの、攻撃者に運用コストを強い、官民双方からの協調的な圧力によって活動のハードルを引き上げました。

身代金収入は減少、しかし被害は拡大

2025年のランサムウェアの物語は収益数値だけでは語れません。支払いが緩やかに減少した一方で、攻撃の規模、洗練度、戦略的影響は拡大し続けました。世界的な自動車メーカーから地域の医療システムまで、大小さまざまな組織が恐喝に直面し、業務の停止、信頼の毀損、そしてブロックチェーン上の身代金総額をはるかに超える組織的損失に見舞われました。

こうした状況を踏まえると、2025年のランサムウェアは後退ではなく適応のフェーズにあるというのが実態です。恐喝の手口は進化を続け、身代金の直接的な支払いに依存せずとも被害を与え利益を得られるようになっています。セキュリティ担当者と政策担当者の双方にとって、これは現代のランサムウェア時代における核心的な教訓です。効果的に対処するには、堅固な防御体制と、被害からの迅速な回復力の両方が欠かせません。

This website contains links to third-party sites that are not under the control of Chainalysis, Inc. or its affiliates (collectively “Chainalysis”). Access to such information does not imply association with, endorsement of, approval of, or recommendation by Chainalysis of the site or its operators, and Chainalysis is not responsible for the products, services, or other content hosted therein.

This material is for informational purposes only, and is not intended to provide legal, tax, financial, or investment advice. Recipients should consult their own advisors before making these types of decisions. Chainalysis has no responsibility or liability for any decision made or any other acts or omissions in connection with Recipient’s use of this material.

Chainalysis does not guarantee or warrant the accuracy, completeness, timeliness, suitability or validity of the information in this report and will not be responsible for any claim attributable to errors, omissions, or other inaccuracies of any part of such material.